Głównymi źródłami przenoszenia się rootkita są klucze USB, zwane pendrive’ami, a także sieć LAN i dyski lokalne.

Oprogramowanie wykorzystuje właśnie lukę w parsowaniu skrótów do instalacji szkodliwego kodu, który podpisuje się certyfikatem firmy Realtek, co sugeruje, że programiści rootkita mieli dostęp do tego certyfikatu.

Szkodliwy program wydaje się być zaprojektowany, by wykraść bazy danych z oprogramowania firmy Siemens.

Microsoft radzi, by zdezaktywować wyświetlanie ikon pulpitu, a także wyłączyć autoodtwarzanie zewnętrznych nośników. Odpowiednie porady znajdują się także na stronie Microsoftu: [link].

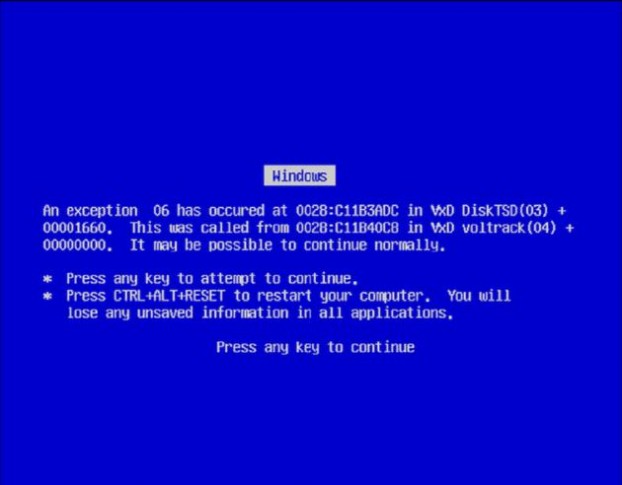

Zagrożenie jest dość poważne i tyczy się wszystkich wersji systemu Windows, które są wspierane przez Microsoft, włączając w to najnowszego Windowsa 7 . Mimo to, poprawka zdaje się nie ukazać, aż do kolejnego “Patch Tuesday”, czyli do 10 sierpnia, aczkolwiek jest całkiem prawdopodobne, że gdy zagrożenie stanie się poważne, Microsoft wyda odpowiednią poprawkę systemową.

[ź] ars technica, PCFormat