Nie tak dawno temu pisałem o wpadce Wykopu i mojej akcji przeciwdziałania i zmieniania haseł w różnych serwisach, aby się zabezpieczyć na wypadek “powtórki z rozrywki” … i wykrakałem, jak donosi niebezpiecznik tym razem padł niedostatecznie zabezpieczony serwer joemonster.org w wyniku czego wyciekła cała baza danych z loginami i hasłami. Ciekawe jest stanowisko właścicieli serwisu:

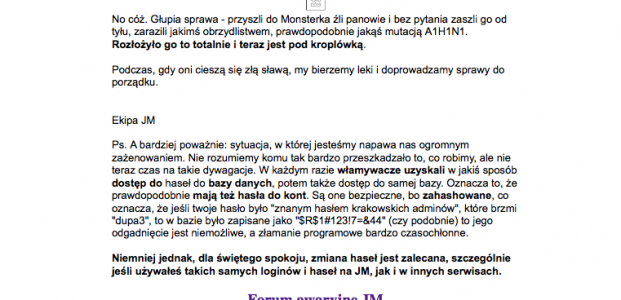

“W każdym razie włamywacze uzyskali w jakiś sposób dostęp do haseł do bazy danych, potem także dostęp do samej bazy. Oznacza to, że prawdopodobnie mają też hasła do kont. Są one bezpieczne, bo zahashowane, co oznacza, że jeśli twoje hasło było “znanym hasłem krakowskich adminów”, które brzmi “dupa3”, to w bazie było zapisane jako “$R$1#123!7=&44″ (czy podobnie) to jego odgadnięcie jest niemożliwe, a złamanie programowe bardzo czasochłonne.”

Chciałoby się rzec dosadnie, jest prawda i jest gówno prawda ;) Jak wiadomo zahashowane hasła to może były bezpieczne 10 lat temu. Obecnie, zwłaszcza przy dużej bazie, to kwestia czasu (i to nie długiego, tylko maksymalnie doby) nim crackerzy je poznają. Tym bardziej, że na załączonych screenach z akcji crackerzy zachowali zminimalizowaną aplikację dzięki której … odhashują te “superhiperzabezpieczoneprzezmasteradmina” hasła … niestety :/

Kolejna nauczka dla tych, co mają te samo hasła we wszystkich serwisach.