Jak podaje Dziennik Internautów specjaliści z matousec.com opublikowali raport prezentujący metodę ataku, która omija aż 34 aplikacje antywirusowe. Wśród nich są między innymi antywirusy takich firm jak Kaspersky Lab, Symantec, McAfee, Sophos i wiele innych. Co zdumiewające produkt Microsoftu – Security Essentials jest odporny na tego typu ataki.

Metodę ataku testowano na Windows XP SP3 oraz Windows Vista SP1 x86. Polegała ona na podmianie argumentów, nazywanym KNOBE (ang. Kernel Hook Bypassing Engine). Zaskakuje mnie fakt, że podobne metody opisano już w 1996 i 2003 roku. Dlaczego od tego czasu producenci oprogramowania antywirusowego nie wyciągnęli wniosków nie wiadomo.

Antywirusy zabezpieczające nasz komputer poprzez wykorzystanie modyfikacji SSDT (ang. System Service Descriptor Table) tworzą swoistą nić z wnętrzem systemu operacyjnego. Właśnie to połączenie wykorzystuje ten atak. Podmieniając odpowiednie argumenty w określonych momentach czasu można ominąć oprogramowanie większości firm produkujących antywirusy.

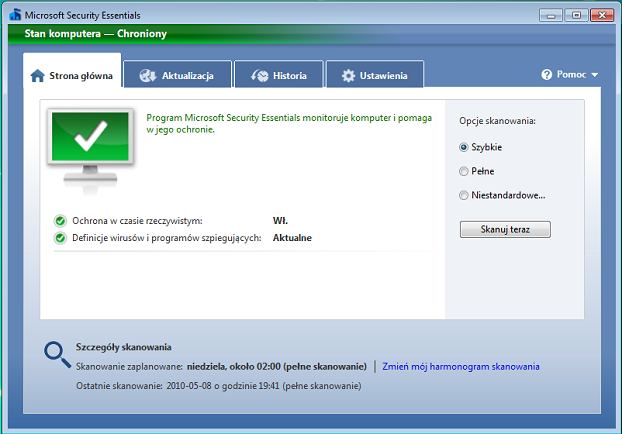

W odróżnieniu od reszty Microsoft Security Essentials, wydany w 2009 roku nie wykorzystuje SSDT. Dlatego komputery w niego zaopatrzone nie są wrażliwe na atak. Microsoft o pewnego czasu sugerował żeby odejść od zagnieżdżania SSDT. Nawoływał on do stosowania specjalnego API, które jest dostępny w Viście i 7. Lecz w przypadku nadal popularnego na szeroką skalę XP’ka producenci muszą wymyślić coś innego.

Dodam jeszcze, że od pewnego czasu sam stosuje MS Security Essentials i jestem zadowolony z jego działania. Program podczas instalacji sprawdza oryginalność systemu operacyjnego, zatem osobom, które takowego (z różnych powodów) nie maja, a chcieliby z oferowanego przez MS rozwiązania skorzystać, zalecamy zaopatrzenie się w oryginał.

[ź] di.com.pl